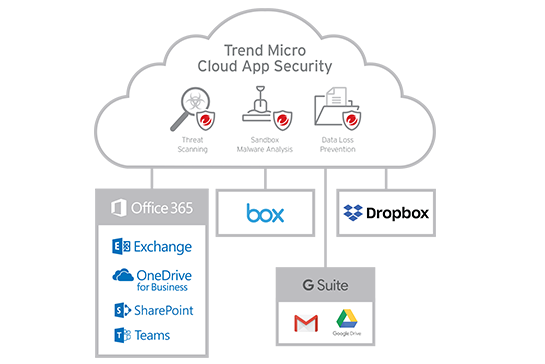

Punkty końcowe (ang. endpoint) są częstym celem ataków na korporacyjne środowiska informatyczne. Menedżerowie działów bezpieczeństwa coraz częściej są jednak zmuszeni chronić dane w całym przedsiębiorstwie — w chmurze, urządzeniach Internetu rzeczy (IoT), skrzynkach poczty elektronicznej i na lokalnych serwerach. Podczas wieloetapowych ataków cyberprzestępcy mogą migrować z jednego środowiska do drugiego, a nawet ukrywać się między warstwami. Dlatego warto mieć całościowy wgląd w sytuację, pozwalający skuteczniej wykrywać zagrożenia i sprawniej na nie reagować.

Czytaj dalej