Autor: Andrzej Sawicki, sales engineer w Trend Micro

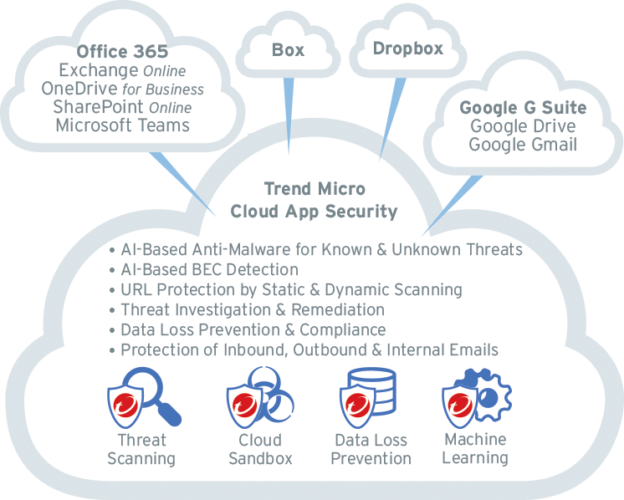

Aby sprostać wyzwaniom, jakie stawia przed nami nowy, nieznany malware wykorzystywane są mechanizmy uczenia maszynowego oraz analiza w środowisku Sandbox. Uzupełnieniem zaawansowanej ochrony jest część antyspamowa, wraz z ochroną przed Business Email Compromise (BEC) oraz widzeniem komputerowym, które chroni nas przed phishingiem. Jak Trend Micro pomaga swoim Klientom odzyskać spokój podczas przedłużającej się pracy zdalnej, wpisując się w ten scenariusz zagrożeń? Odpowiedzią na to pytanie jest produkt Trend Micro™ Cloud App Security™ (CAS) – platforma do ochrony chmurowych systemów pocztowych takich jak Microsoft 365 i Google G Suite.

Czytaj dalej